Długie jak nieszczęście, ale łatwe do zapamiętania, czy może krótkie i pełne specyficznych znaków? Jakie tak naprawdę powinno być dobre hasło? I jak to wygląda w praktyce...

#1.

Między innymi z tego powodu tak cholernie ważne jest, by do każdej usługi mieć inne hasło. Wyciek z jednego źródła nie da wówczas hakerom dostępu do pozostałych kont danego użytkownika, ale o tym wszyscy doskonale pamiętacie... PRAWDA?!

#2.

Oczywiście hasła typu "zap783alenie32od,.;09bytu" wygenerowane poprzez puszczenie kota na spacer po klawiaturze należą do rzadkości. W większości przypadków na hasło składa się słowo połączone z jakąś prostą liczbą - jeżeli serwer tego wymaga. Z analizy wynika, że kobiety na hasła chętnie wybierają imiona, podczas gdy mężczyźni częściej odnoszą się do swoich hobby. Jak często zmieniamy hasła? Zwykle nie częściej niż raz na 2,5-3 lata.

#3.

Nawet nędzne hasło może się sprawdzić w przypadku, kiedy serwer wymaga dwuetapowego uwierzytelnienia. W praktyce oznacza to, że oprócz wpisania poprawnego hasła należy wykonać jeszcze jedną, inną czynność, na przykład przepisać specjalny kod przesłany SMS-em na wskazany numer. Teoretycznie jest to wersja bezpieczna - bez wglądu do odpowiedniego telefonu ewentualny haker nie jest w stanie uzyskać dostępu. Może jednak - jak pokazał eksperyment jednego z użytkowników Twittera - nieco namieszać. A poza tym, jak ktoś ma pecha (bądź predyspozycje), to i telefon zgubi - a wtedy nawet sam się do konta nie dostanie.

#4.

Jeżeli komuś wydaje się, że hakerzy siedzą przed ekranem logowania Facebooka, próbując jedno po drugim odgadywać hasła wybranych użytkowników, to jest w błędzie. Tak samo coraz mniej chętnie stosuje się ataki z rodzaju "brute force", polegające na zleceniu robotowi wstawiania kolejno setek tysięcy kombinacji w nadziei na trafienie właściwego. Łatwiej jest sprowokować użytkownika, by sam podzielił się swoim hasłem - albo wysyłając mu odpowiednio przekonującą wiadomość e-mail, albo podmieniając adres strony do logowania w wybranym serwisie. Łatwowierność, nieostrożność i rutyna zgubiły już tysiące użytkowników internetu.

#5.

Nie trzeba świadomie pamiętać hasła, by z niego korzystać - i nie, nie chodzi o karteczki z podpowiedzią przyklejone do klawiatury czy monitora. Eksperyment pokazał, że da się przyzwyczaić mięśnie do odtwarzania określonej kombinacji ruchów - w tym przypadku naciśnięć odpowiednich klawiszy - i tym samym uczyć ludzi haseł, których świadomie nie byliby w stanie zapamiętać. Taka opcja mogłaby się sprawdzić w przypadku agentów, którym powinęła się noga - wówczas nawet poddawani torturom nie byliby w stanie zdradzić wrogom haseł, ponieważ mimo tego, że owymi hasłami się posługiwali, tak naprawdę ich nie pamiętali.

#6.

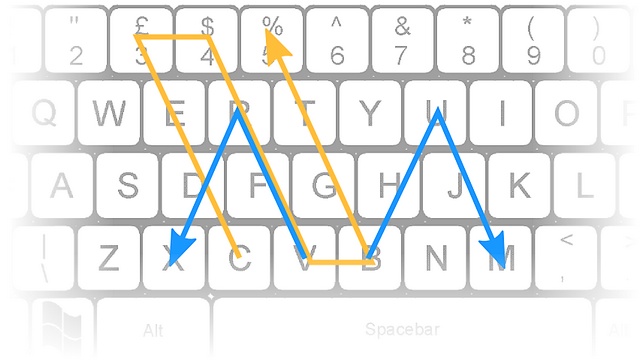

Eksperci polecają różne sposoby tworzenia haseł - od posiłkowania się generatorami po wymyślanie fraz czy układów klawiszy - na przykład skorzystanie ze wzoru V zaczynając od "trójki". Wówczas pierwotne hasło brzmiałoby "3edcft6", w kolejnym miesiącu można by je zmienić na tak samo tworzone "4rfvgy7" i tak dalej. Pomysł ma jednak dość istotne wady. Po pierwsze, wszyscy mamy takie same klawiatury i dość ograniczoną wyobraźnię i zdolność zapamiętywania. Po drugie, jednymi z najczęściej stosowanych haseł są właśnie klawiaturowe kombinacje, np. "qazxcv" czy najbardziej oczywiste z oczywistych "qwerty".

#7.

Najlepszym sposobem na zachowanie bezpieczeństwa w sieci jest korzystanie ze skomplikowanych haseł i dwuetapowego uwierzytelniania, a także regularne zmienianie haseł - bo o odrębnym haśle do każdego konta nie trzeba chyba kolejny raz wspominać. Nic nie szkodzi, by hasła zapisywać sobie w zeszycie - pod warunkiem jednak, że owego zeszytu nie trzyma się przy komputerze, a nagłówek nie krzyczy "SUPERTAJNE HASŁO". Ważna jest też ostrożność, czyli sprawdzanie, czy strona, na której wpisujemy hasło, faktycznie jest tą, za którą się podaje. I jeśli będziemy przestrzegać reguł, prawdopodobnie nic nie będzie w stanie nam poważnie zaszkodzić.

Źródła: 1, 2, 3

Dobra, dobra. Chwila. Chcesz sobie skomentować lub ocenić komentujących?

Zaloguj się lub zarejestruj jako nieustraszony bojownik walczący z powagą